Oggi ho deciso di presentarvi uno schema, chiamato password recovery scam, utilizzato in rete da gruppi criminali per violare gli account di posta elettronica. Non potevo non presentarvi questo caso in quanto è la dimostrazione di quanto efficace sia un attacco di l’ingegneria sociale.

Come nel caso di WhatsApp vi propongo questo post non per incitarvi a delinquere, bensì per spiegarvi cosa può accedere se non si presta la dovuta attenzione a come si gestiscono e condividono dati e informazioni sui nostri accout di posta.

Vi dico da subito che un simile attacco è efficace anche contro altri provider di posta e consente ad un attaccante di accedere alla vostra mail conoscendo solo il vostro numero di telefono.

L’allarme è stato dato dai colleghi di Symantec che spiegano di aver osservato attacchi basati su password recovery scam per finalità di spionaggio, ma abbiamo imparato quanto siano simili le metodiche anche nell’ecosistema criminale. Symantec ha anche pubblicato un video che spiega la tecnica di attacco che si compone dei seguenti passi:

L’allarme è stato dato dai colleghi di Symantec che spiegano di aver osservato attacchi basati su password recovery scam per finalità di spionaggio, ma abbiamo imparato quanto siano simili le metodiche anche nell’ecosistema criminale. Symantec ha anche pubblicato un video che spiega la tecnica di attacco che si compone dei seguenti passi:

- La vittima registra il suo numero di cellulare con Gmail in modo che se dimentica la sua password Google potrà inviargli via SMS un codice di verifica che gli permette di accedere al suo account di posta.

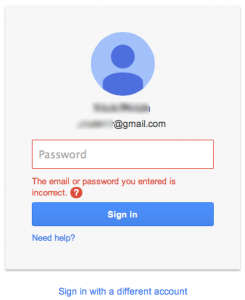

- L’attaccante conosce solo l’indirizzo email della vittima ed il numero telefonico, accede alla pagina di login di Gmail, tenta di entrare nell’account ma non conoscendo la password avvia la procedura di password recovery e clicca sul link “Hai bisogno di aiuto?». Questo collegamento viene utilizzato dagli utenti di Gmail quando hanno dimenticato le loro credenziali di accesso.

- Gli utenti hanno diverse opzioni per recuperare le loro credenziali dimenticate tra cui “Inserire l’ultima password che ricordano” oppure chiedere di ricevere un codice di verifica sul proprio numero di telefono. Scegliamo questa ultima opzione. Un SMS contenente un codice di verifica di sei cifre viene inviato alla vittima.

- La vittima riceve un messaggio che dice “Il tuo codice Google verifica è [codice a sei cifre].”

- L’attaccante invia quindi alla vittima un messaggio SMS informandolo che “Google ha rilevato una attività sospetta sul tuo account. Invita quindi la vittima ad inviare il codice appena ricevuto via SMS per risolvere il problema.

- La vittima credendo che il messaggio sia legittimo risponde al messaggio con il codice di verifica appena ricevuto.

- L’attaccante utilizza il codice per ottenere una password temporanea e accedere all’account.

Come avete visto bucare un account Gmail non è poi così difficile e non servono particolari conoscenze tecniche. Gli esperti della Symantec evidenziano che i messaggi di ripristino delle password non richiedono mai agli utenti di rispondere agli SMS.

Come vi avevo anticipato il processo di recupero password è comune a molti provider, ciò significa che la tecnica potrebbe funzionare anche per altri servizi di posta quali Yahoo ed Outlook. Fate attenzione!

Piacere. Sono. Valter

it’s a good app

good