Tag: crittografia

Numeri primi e crittografia: è amore?

Dopo una giornata di lavoro in ufficio, un gruppo di amici sta prendendo un aperitivo in un locale prima di tornare a casa: fra...

Crittografia dei servizi web sufficiente a difendersi?

I servizi online come l’e-banking e l'e-commerce possono avere successo solo se gli utenti hanno la certezza che le proprie transazioni e i propri...

Blockchain: la crittografia alla base delle valute elettroniche

Gli ultimi anni hanno visto crescere rapidamente l’interesse dell’opinione pubblica nei confronti delle crittovalute, ovvero le nuove valute elettroniche basate sulla crittografia. Le crittovalute...

La crittografia a difesa della privacy

Nell’era dei big data e dell’Internet of Things, “la libertà è diventata quella di non essere discriminati, non essere schedati, non diventare oggetto di...

Crittografia e sicurezza: su cosa investire nel 2017

La sicurezza informatica è stata uno dei temi dominanti nel 2016: l’attacco al domain name server del provider Dyn che a ottobre ha reso...

Crittografia e usabilità: quanto costa la complessità?

Uno studio pubblicato da McAfee ha stimato in 400 miliardi di dollari il costo globale degli attacchi informatici e dei data breach occorsi nel...

Crittografia, Privacy, Sorveglianza: il ruolo di PGP

“Laura, allo stato attuale non posso offrirti che la mia parola. Sono un impiegato del Governo di alto livello nel settore dell’Intelligence. Spero tu...

Riservatezza in rete: il caso Let’s Encrypt

Negli ultimi tempi la discussione sulla riservatezza dei dati che circolano in rete sta riscuotendo molto interesse, sia da parte degli utenti che dei...

Bring Your Own Keys: la soluzione per il Cloud sicuro?

Negli ultimi anni la crescita esponenziale di attacchi e data breach, le rivelazioni sulle attività di sorveglianza condotte da governi e agenzie come la...

Big Data e sicurezza: linee guida e prospettive future

Leggere i log anonimi delle chiamate effettuate tramite alcuni smartphone e ricostruire nomi, indirizzi, relazioni e persino condizioni di salute dei rispettivi proprietari: è...

Integrare sicurezza e strumenti di lavoro: il caso dei Panama Papers

L’inchiesta internazionale che ha portato alla pubblicazione dei Panama Papers sarà ricordata a lungo come uno degli esempi più significativi di giornalismo investigativo. L’inchiesta...

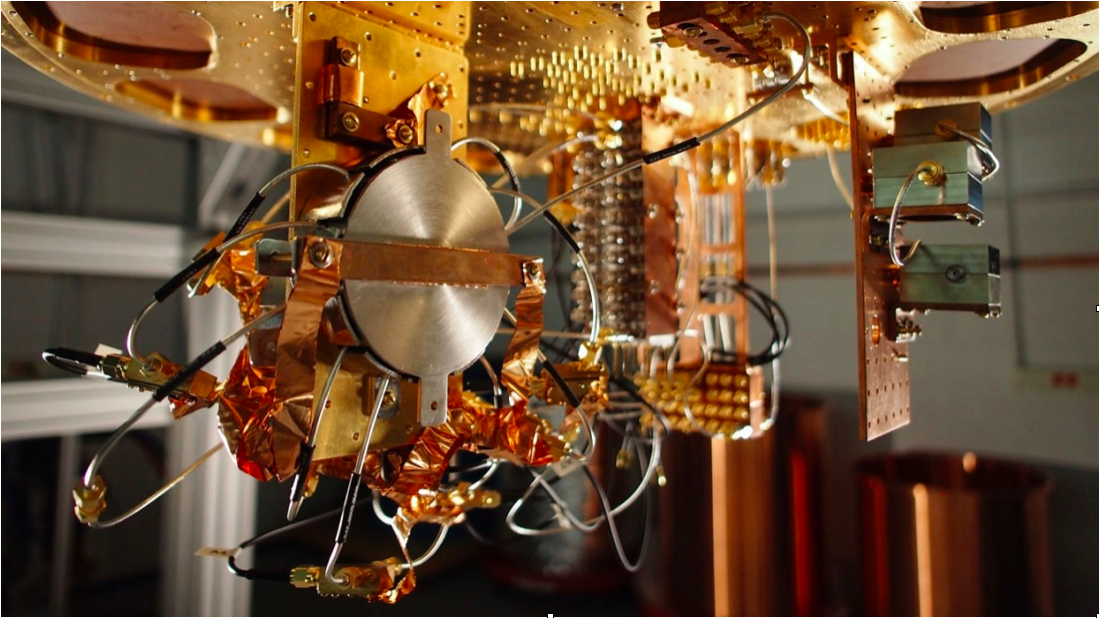

ABC della sicurezza: Quantum Computing

I computer, per come li conosciamo oggi, sono basati sul modello astratto della Macchina di Turing, definito nel 1936 dal matematico inglese Turing e...

Perché finanziare la crittografia open source

I social network, le email, il commercio elettronico, i servizi di messaggistica istantanea: sono solo alcuni esempi di servizi e applicazioni strategiche che ciascuno...

Sicurezza contro sorveglianza: sfide e opportunità per la cifratura end-to-end

Nel corso degli ultimi due anni le rivelazioni di Snowden hanno contribuito a riaccendere il dibattito ormai ventennale che contrappone sorveglianza e sicurezza. Da...