Abbiamo più volte sottolineato i rischi relativi all’esposizione in rete di dispositivi afferenti alla categoria dell’Internet of Things. Mentre il paradigma si diffonde a macchia d’olio, purtroppo molti costruttori di oggetti intelligenti ancora ignorano i fondamentali di sicurezza informatica esponendo noi ed i nostri dati ad un’ampia gamma di minacce. Oggi voglio parlarvi dei sistemi per il controllo dei parcheggi e di come si possa hackerarli, superfluo dirvi che anche questi sistemi sono connessi in rete e che perciò sono esposti all’azione di varie tipologie di attaccanti.

La scoperta è stata presentata alla recente conferenza Hack In The Box tenutasi in Olanda: il ricercatore Jose Guasch ha spiegato che decine si sistemi intelligenti per il controllo dei parcheggi in tutto il mondo possono essere facilmente “bucati.”

Ma per quale motivo hackerare un sistema intelligente per il controllo dei parcheggi?

Al solito distinguiamo attacchi condotti da gruppi di criminali informatici che operano per profitto, da attacchi condotti per finalità di sorveglianza e spionaggio. Contrariamente a quanto si possa pensare i sistemi per la gestione dei parcheggi sono estremamente complessi e gestiscono molti dispositivi.

Quali?

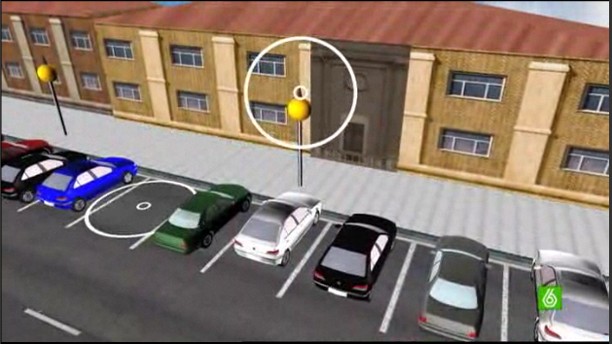

Semplice, entrate in un parcheggio e guardatevi intorno: cosa vedete? Telecamere, casse per il pagamento, sbarre per l’accesso ai varchi, sistemi di comunicazione interna, e chi più ne ha più ne metta.

Pensiamo come sempre con la mente di un hacker o di un criminale, potremmo usare la videocamera per sorvegliare l’area dei parcheggi mentre svaligiamo le auto o rubarle, oppure potremmo usare il sistema di sorveglianza per monitorare gli spostamenti di particolari utenti. Se siamo alla ricerca di soldi facili potremmo infettare con un malware le casse per il pagamento e rubare i dati di carte di credito di ignari utenti oppure potremo gestire un mercato parallelo di abbonamenti a prezzi scontati, non male se vivete in una città come la mia Napoli, in cui si arriva a pagare anche 5 euro all’ora per un parcheggio.

Il ricercatore spagnolo ha scoperto diverse vulnerabilità nel sistema di gestione dei parcheggi che ha analizzato per diversi mesi. Per farvi un esempio, alcuni sistemi espongono in rete la cartella contente i backup del sistema, quindi tutti i dati gestiti dal sistema stesso.

Guasch ha spiegato che “Chiunque può hackerare questo tipo di sistemi, a scopo di lucro o per spiare i clienti e/o il personale del parcheggio.”

Ma come faccio a localizzare un sistema di gestione dei parcheggi vulnerabile?

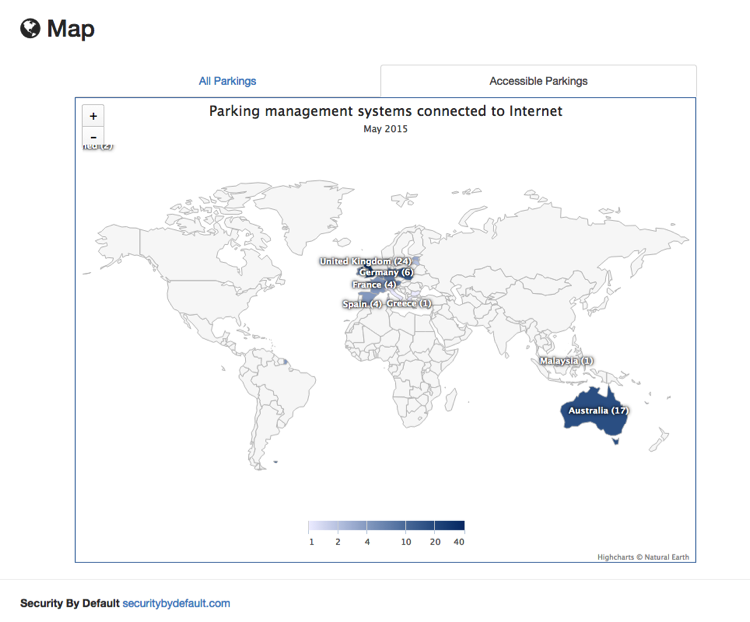

Nulla di più facile, come di consueto accade per tutti i dispositivi appartenenti alla Internet delle Cose, è sufficiente interrogare il motore di ricerca Shodan per raccogliere rapidamente le informazioni sui sistemi di gestione dei parcheggi installati in tutto il mondo. Quello che l’attaccante deve conoscere è solo il modello e il produttore del sistema di gestione. “Una volta dentro, un hacker ha il pieno controllo di tutti i dispositivi del sistema.”, spiega Guasch.

Guasch non ha rivelato il nome della società che fornisce sistemi di gestione dei parcheggi vulnerabili per evitare che qualcuno possa sfruttare i problemi di sicurezza che ha scoperto. L’esperto ha inutilmente cercato di informare la società che commercializza tali sistemi, per questo motivo ha riportato la sconcertante scoperta alla polizia spagnola, la “Guardia Civil”.

E’ lecito pensare che molti altri sistemi di gestione dei parcheggi soffrano simili problemi, e la cosa è davvero preoccupante.

Pochi accorgimenti basterebbero a proteggere l’utenza dei parcheggi, ad esempio modificare le impostazioni di fabbrica di tali sistemi (e.g. password di accesso, porte di rete esposte in Internet), usare meccanismi di autenticazione robusta per i servizi che inevitabilmente devono essere esposti in rete ed infine proteggere i dispositivi con sistemi di difesa quali i firewall.

Lasciate che vi suggerisca di dare un’occhiata alla presentazione del ricercatore.

Buona lettura 😉

Facebook Comments