Oggi voglio presentarvi una interessante ricerca condotta da un gruppo di esperti italiani, componenti della VoidSec, i quali hanno scoperto una botnet di più di 12000 dispositivi italiani utilizzati per attacchi di vario genere.

Il gruppo di esperti della VoidSec era intento in ordinarie operazioni di manutenzioni al sito della loro organizzazione quando hanno notato nei log qualcosa di strano.

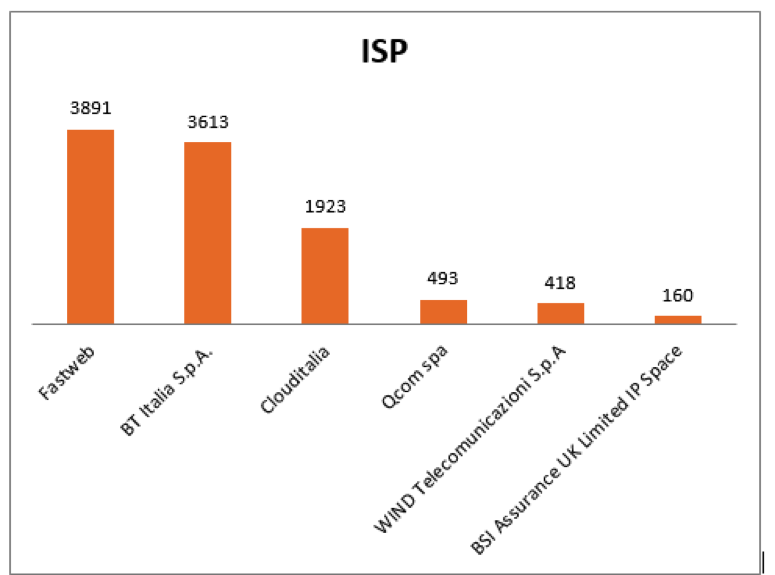

Qualcuno stava cercando di violare il sito con attacchi di brute force all’interfaccia di amministrazione. Gli esperti hanno subito notato che le migliaia di indirizzi utilizzati per l’attacco appartenevano a dispositivi associati ai principali Internet Service Provider del nostro paese ovvero:

- Fastweb

- Albacom, ora BT-Italia

- Clouditalia

- Qcom

- WIND

- BSI Assurance UK

Tutti gli IP erano associati a modem/router modello Aethra (BG1242W, BG8542W etc.), dispositivi utilizzati principalmente da aziende. I dispositivi compromessi presentavano tutti impostazioni di fabbrica, ovvero nessuna username e password, un gioco da ragazzi quindi per gli attaccanti localizzarli (e.g. abbiamo visto quanto sia semplice con motori di ricerca come Shodan e/o Censys) e comprometterli. Inoltre gli hacker avevano individuato alcune vulnerabilità critiche nell’interfaccia di amministrazione di questo modello di dispositivi.

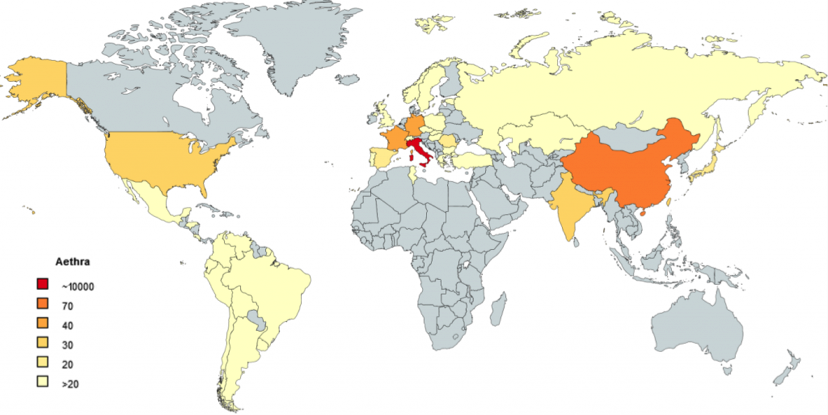

“Ci sono molti dispositivi Aethra in tutto il mondo (~ 12.000), di cui 10.866 sono in Italia; filtrando per tipologia è possibile verificare che circa 8000 sono dispositivi Aethra Telecomunicazioni PBX, il principale modello di dispositivi coinvolti in questo specifico attacco.” Recita il rapporto pubblicato da VoidSec.

La botnet è considerata molto pericolosa, perché i modem Aethra sono principalmente venduti ad utenze business, questo significa che dispositivi vulnerabili sono presenti in aziende operanti in vari settori e potrebbe essere utilizzati per facilitare attacchi mirati verso queste aziende.

Fastweb si è immediatamente adoperata per supportare le investigazioni, identificare e mettere in sicurezza i dispositivi vulnerabili, operazione conclusasi con successo in appena 7 giorni lavorativi.

Le indagini hanno portato alla scoperta di una situazione allarmante e ben peggiore di quella inizialmente ipotizzata. “Fastweb ha circa 40.000 dispositivi, ma solo il 4% ha credenziali predefinite, per una potenza di uscita compreso tra 1,7 e 17 Gbps (con una copertura media in fibra ottica). “

Ben fatto Fastweb!

Purtroppo altri provider non sono stati altrettanto pronti ad affrontare la minaccia, tutti i dispositivi della BT Italia risultano ancora vulnerabili.

Questi dispositivi, così come quelli di recente messi in sicurezza, possono essere abusati da gruppi di criminali per varie tipologie di attacco, come attacchi DDoS oppure re-direzione del traffico verso domini compromessi utilizzati per servire malware.

Facebook Comments