Molto spesso abbiamo discusso di attacchi DDoS, che vi ricordo essere attacchi in cui i servizi web di un obiettivo sono inondati di richieste che ne saturano le risorse inficiando la capacità di risposta sino al blocco del servizio stesso.

Molti attori nell’underground criminale offrono questa tipologia di attacchi che, purtroppo, costa sempre di meno ed è sempre più potente e devastante per le vittime.

Vi è un fenomeno parallelo che le aziende di sicurezza stanno monitorando, ovvero la possibilità di poter commissionare tali attacchi anche su siti legali e presenti sul web.

Molti siti in rete offrono la possibilità di assumere freelancer per attività di vario genere, dallo sviluppo di piccole porzioni di software al testing delle applicazioni. Proprio per il testing della capacità dei siti web, ovvero per comprendere come configurare al meglio i servizi web per rispondere a grandi volumi di traffico, è possibile utilizzare servizi noti come booter o stresser che inondano i siti di richieste, esattamente come avviene negli attacchi di DDoS.

E se si assumessero freelancer per dirigere un attacco di DDoS contro un competitor?

Vi dico da subito che è possibile ed il costo è estremamente basso: circa 5 dollari per ora, in un modello di offerta che prende il nome di attack-as-a-service.

A Marzo, l’esperto Dennis Schwarz, ricercatore dell’Arbor’s ASERT Team, investigò sulla possibilità di commissionare attacchi di DDoS scoprendo che era possibile farlo per circa 60 $US al giorno riuscendo ad infliggere danni per circa 720.000 $ US alle vittime.

Esattamente un anno fa gli esperti dell’azienda Incapsula analizzarono 20 tra i principali servizi Stresser scoprendo che il prezzo medio era di 38 $ per ora.

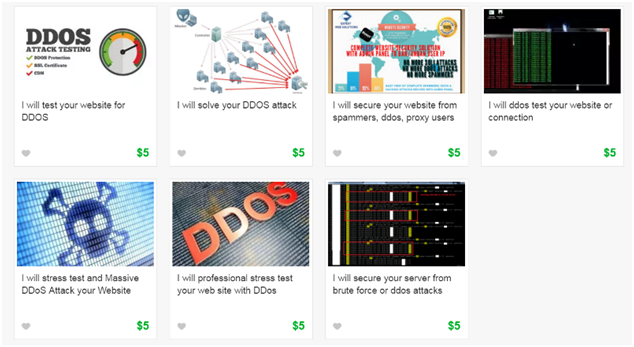

Ora gli esperti Igal Zeifman e Dan Breslaw dell’azienda Incapsula hanno confermato la disponibilità di tali servizi sul web individuando nel noto sito di freelancer Fiverr il luogo di incontro tra domanda ed offerta.

Avete compreso bene: un sito web legale che consente ai propri utenti di contattare hacker che offrono attacchi DDoS a prezzi modici, ufficialmente per finalità di test. Ma la realtà è ben diversa, come scoperto dai due ricercatori che hanno deciso di investigare se gli attacchi potevano essere condotti contro qualunque bersaglio. I ricercatori si sono finti clienti ed una volta contattati i freelancer hanno scoperto che era possibile colpire qualunque servizio web, fatta eccezione per infrastrutture critiche e siti governativi.

Quindi se volete buttare giù un sito web di un competitor, questi servizi sono quelli giusti.

“Onestamente, è [possibile] testare qualsiasi sito. Tranne siti web governativi ed ospedali” è la risposta di uno dei gestori dei siti contattati.

Il prezzo di cinque dollari richiesti per un’ora di attacco DDoS è preoccupante e rappresenta un nuovo minimo storico. Gli esperti ipotizzano che un servizio così a buon mercato sfrutti un numero significativo di servizi compromessi che includono SOHO router e dispositivi dell’IoT.

Per dovere di cronaca vi informo che il sito Fiverr ha già rimosso tre degli annunci per i servizi stresser di cui abbiamo parlato.

Facebook Comments