Negli ultimi mesi abbiamo assistito ad un numero crescente di violazioni di dati con centinaia di migliaia di milioni di credenziali relative ai principali servizi web (LinkedIn, MySpace, VerticalScopes) hanno letteralmente inondato il mercato underground criminale.

Tali credenziali sono essenziali per gruppi criminali che intendono violare il maggior numero di account in rete per varie finalità (estorsione, spionaggio, ecc.). Abbiamo imparato nel tempo quanto sia pericoloso condividere le medesime credenziali tra differenti siti web, la compromissione di uno di essi infatti potrebbe consentire ad un hacker di violare tutti gli account della vittima che condividono le medesime credenziali.

Una volta in possesso di un archivio di credenziali rubate, gli hacker cominciano a testarle sui vari servizi in rete, un’operazione proficua, ma molto lunga.

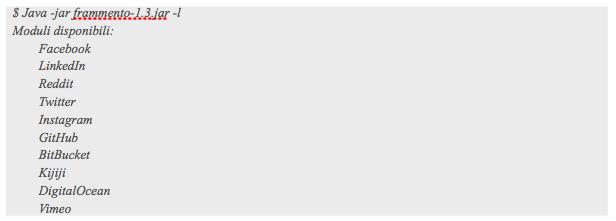

Ora è possibile velocizzare il processo di verifica utilizzando Shard, uno strumento a riga di comando che è stato sviluppato per consentire agli utenti di testare se una password che utilizzano per un sito è utilizzata per accedere ad alcuni dei servizi più popolari, tra cui Facebook, LinkedIn, Reddit, Twitter o Instagram.

Questi i moduli disponibili:

Il tool accetta in ingresso la coppia nome utente e una password che utilizza poi per cercare di autenticarsi a più siti.

Ovviamente un simile strumento nelle mani di un criminale informatico è molto pericoloso in quanto con estrema semplicità e velocità è possibile passare al setaccio interi archivi verificando se gli utenti cui sono associate le credenziali riusano le medesime sui principali servizi web. Il codice del tool Shard è disponibile su GitHub, ed è molto probabile che i criminali informatici lo miglioreranno per renderlo utilizzabile anche con altri servizi, compresi quelli finanziari.

Il riutilizzo delle password è davvero una pessima abitudine difficile da sradicare: nel migliore dei casi gli utenti utilizzano una password di base cui aggiungono specifiche sequenze di caratteri per accedere ai vari servizi. Potremo quindi trovarci che l’utente Pippo usi la password “pippo01” per accedere al servizio A e la password “pippo02” per accedere al servizio B. Piccole modifiche al codice di Shard potrebbero consentire al tool di rilevare in maniera semplice questo genere di password, e siate certi che i criminali apporteranno tali correttivi!

Oggi l’unica potenziale limitazione del tool è il numero di tentativi da un singolo indirizzo IP, limitazione che può essere facilmente superata da un attaccante in possesso di una botnet.

Ancora una volta lasciatevi suggerire di utilizzare credenziali diverse per ogni servizio web, usare password complesse ed abilitare l’autenticazione a due fattori quando disponibile.

Alla prossima!

(Foto di Perspecsys Photos, CC BY-SA 2.0)

Facebook Comments