L’azienda di sicurezza Sucuri ha pubblicato di recente uno studio relativo ai siti compromessi in rete nel secondo trimestre del 2016. Il rapporto, intitolato Hacked Website Report for 2016/Q2, è stato redatto al termine dell’analisi di circa 21.821 siti web, di cui 3.099 basati sul popolare CMS Joomla!, 15.769 su WordPress , e il restante su Magento, Drupal, vBulletin e Modx.

I ricercatori hanno focalizzato le loro analisi su software presenti sui siti compromessi per scoprire che nella quasi totalità dei casi gli stessi siti web stavano utilizzando applicazioni e moduli non aggiornati. I risultati della ricerca hanno riscontrato che circa il 55% delle installazioni WordPress erano non aggiornate, percentuale che sale per siti basati su altri CMS quali Joomla! (86%), Drupal (84%), e Magento (96%).

Gli esperti dell’azienda Sucuri hanno riscontrato su circa tre siti compromessi su quatto la presenza di una backdoor utilizzata dagli attaccanti per mantenere il controllo del sito. Le backdoor consentono agli attaccanti di condurre molteplici attività illegali una volta hackerato un sito web, come la distribuzione di malware ed il “dirottamento” del traffico.

Dato preoccupante è che solo il 52% del totale dei siti compromessi analizzati da Sucuri è stato inserito in lista nera, un dato che dimostra la difficoltà nell’individuare codici malevoli sui siti hackerati.

L’analisi di Sucuri conferma che le principali soluzioni di sicurezza disegnate per prevenire la navigazione su siti web malevoli non riescono a mettere al riparo l’utenza da brutte sorprese.

Il popolare software Norton SafeWeb è stato in grado di rilevare solo il 38% dei siti web compromessi analizzati da Sucuri, mentre la soluzione McAfee SiteAdvisor ha rilevato solo l’11% dei siti.

“In accordo con i nostri dati, il 18% dei siti web infetti che abbiamo analizzato era nella lista nera, il che significa che l’82% dei siti web infetti che abbiamo analizzato non erano contrassegnati come malevoli. La lista nera più affidabile era quella di Google Navigazione Sicura che includeva circa il 52% dei siti compromessi.” riporta l’analisi.

Altro aspetto preoccupante, ma noto da tempo agli esperti di sicurezza, è che la maggior parte dei siti compromessi sono stati violati a causa di falle nelle estensioni in uso oppure per errori di configurazione.

Di seguito i principali dati del rapporto Sucuri:

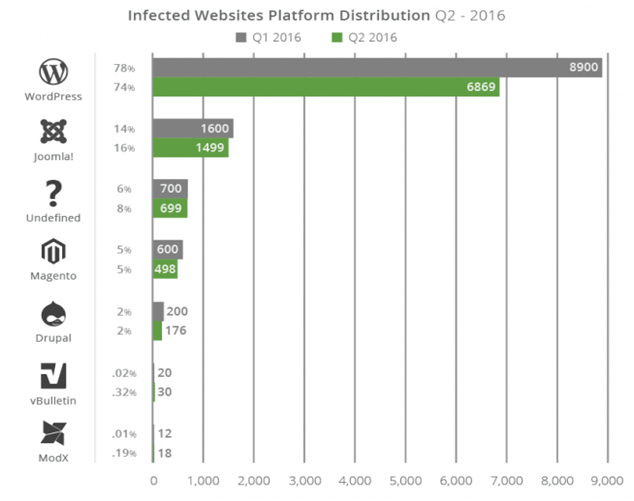

- WordPress continua a guidare la graduatoria dei siti web infetti (al 74%), e i primi tre plug-in sfruttati dagli hacker continuano ad essere GravityForms, TimThumb, e RevSlider.

- WordPress ha visto una diminuzione dell’1% per quanto concerne il numero di siti infetti a causa di software non aggiornato, mentre per Drupal si è osservato un incremento del 3%. I siti basati su Joomla!e Magento continuano ad utilizzare software non aggiornati

- I dati mostrano che le installazioni di WordPress analizzate utilizzavano in media 12 plug-in

- Solo il 18% dei siti analizzati era nella lista nera

- L’analisi delle principali famiglie di malware in rete ha confermato un aumento di SEO spam: il rapporto stima tale aumento al 38% nel secondo trimestre di quest’anno (+ 6% rispetto al precedente trimestre) mentre la presenta di backdoor sui siti compromessi è salita al 71%.

Piccole e medie imprese ed utenti privati sono i principali obiettivi dei criminali in rete, per questo motivo è importante condividere informazioni come quelle contenute all’interno del Rapporto Sucuri.

La prossima volta che scegliamo un CMS per il nostro sito web teniamo a mente i potenziali rischi a cui esponiamo la nostra impresa ed i nostri utenti.

Facebook Comments