Partiamo da una semplice considerazione: i software antivirus come ogni altro software posso essere affetti da falle che possono essere sfruttare da un malintenzionati per attaccare i nostri sistemi.

Joxean Koret, un esperto di sicurezza e ricercatore dell’azienda COSEINC con sede a Singapore ha pubblicato i risultati di una sua recente ricerca su eventuali vulnerabilità di alcuni dei principali software antivirus. Koret ha presentato i risultati della sua analisi in occasione della recente conferenza Syscan 360 tenutasi a Pechino; in quella occasione il ricercatore ha spiegato come, grazie ad una serie di strumenti sviluppati ad hoc, abbia scoperto i difetti di alcuni dei più popolari software antivirus.

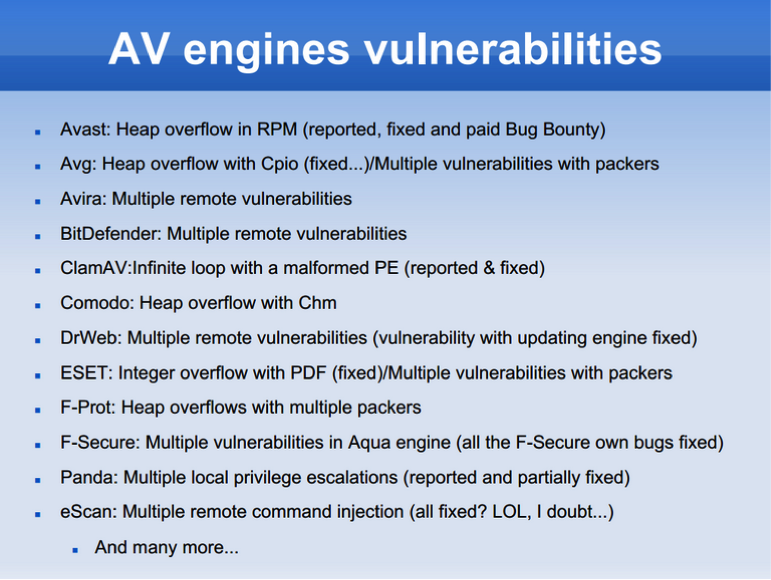

L’elenco dei software risultati è lungo e include numerose soluzioni offerte dalle principali aziende di sicurezza come Avast, AVG, Avira, Bitdefender, Comodo, DrWeb, ESET , F-Prot, F-Secure e Panda.

Non tutti sanno che molti dei principali antivirus utilizzano lo stesso motore: è come se più case automobilistiche producessero modelli tutti con il medesimo motore e che quindi, se affetto da problemi, si avrebbe ripercussioni sull’intero parco auto circolante. Il motore più utilizzato dagli odierni antivirus, anche detto engine o kernel, è quello disegnato dall’azienda BitDefender che è presente in prodotti di aziende come G-Data, eScan ed F-Secure.

Si tenga presente che un software antivirus è eseguito all’interno di un sistema con massimi privilegi per consentire che svolga le operazioni necessarie ad eradicare ogni minaccia rilevata. Proprio i privilegi di amministrazione potrebbero consentire ad un malintenzionato di eseguire diverse tipologie di attacchi.

Secondo il ricercatore, la presenza di falle nei motori degli antivirus renderebbero più vulnerabili i nostri sistemi: in pratica proprio lo strumento che dovrebbe difenderci allargherebbe la nostra superficie di attacco. Alcune delle vulnerabilità possono addirittura essere sfruttate da remoto, ciò significa che a nostra insaputa un attaccante potrebbe prendere pieno possesso del nostro PC.

Tra le principali falle scoperte dal ricercatore vi sono buffer overflow e escalation dei privilegi che consentono ad un attaccante di eseguire codice malevolo con elevati privilegi sulla macchina attaccata.

Come evidenziato da alcuni ricercatori, molte di questi problemi sono in realtà note agli esperti del settore, tuttavia è probabilmente la prima volta che vengono pubblicamente rivelate tali falle che, stando alle ricerche condotte, impattano 14 su 17 dei principali motori di antivirus.

Koret ha spiegato che il meccanismo degli aggiornamenti dei motori di antivirus è un processo particolarmente critico che spesso apre le porte ad attacchi che riescono a sfruttare le falle menzionate. A causa della mancanza di adeguati meccanismi di validazione un attaccante potrebbe installare file malevoli che consentono di prendere possesso della macchina. Non è un mistero che un processo di aggiornamento sicuro si basa sull’utilizzo di protocolli di sicurezza SSL/TLS e aggiornamenti firmati digitalmente a certificarne autenticità.

Koret ha prontamente segnalato le falle alle aziende produttrici di software antivirus che hanno risposto che stanno lavorando ad una rapida risoluzione delle falle mentre alcune aziende hanno avviato delle competizioni in cui sono previste ricompense per coloro che individueranno vulnerabilità nei loro sistemi.

Nelle stesse ore in cui veniva divulgato il rapporto sulla ricerca condotta da Koret, un gruppo di esperti dell’azienda Offensive Security ha scoperto una vulnerabilità non nota nel prodotto Symantec Endpoint Protection che consentirebbe ad un attaccante di prendere completo possesso del sistema su cui è installata la soluzione di sicurezza.

Tutto questo per dire che dobbiamo essere consapevoli del fatto che il software antivirus, come qualsiasi altro codice, potrebbe essere affetto da vulnerabilità sfruttabili per compromettere i nostri sistemi. Tuttavia va anche specificato che l’antivirus è solo un tassello del puzzle che rappresenta la sicurezza di un sistema che si compone di numerosi elementi: perciò non bisogna “demonizzarlo” perchè sarebbe egualmente pericoloso.

Facebook Comments